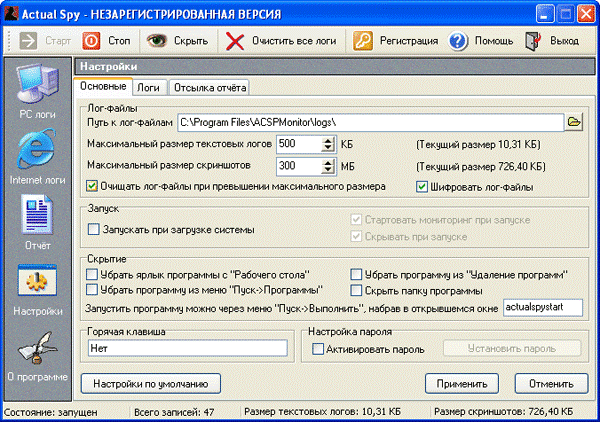

Actual Spy

<Рис. 5 ActualSpy>

Это функциональная и сложная платная программа стоимостью 600 рублей. Однако она имеет демонстрационную версию, распространяющуюся бесплатно.

Особенность этого софта – способность делать скриншоты экрана в заданный период времени.

Это помогает решить проблему ввода графического пароля/ключа, которые в последнее время стали широкого распространяться.

Позитив:

- Множество типов собираемой информации плюс возможность делать скриншоты с экрана в указанный период;

- Большое количество других дополнительных функций и особенностей;

- Записывает не только действия, но и время их выполнения;

- Шифрует сформированный журнал.

Негатив:

- Длительность работы (сбора информации) в бесплатной демонстрационной версии составляет 40 минут;

- Платное распространение, хотя и более или менее приемлемая цена;

- Достаточно большой вес программы.

Malwarebytes Anti-Malware

Наш рейтинг медленно приближается к вершине. На втором месте по возможностям и эффективности находится полезный софт от компании Malwarebytes. В своих предыдущих публикациях я неоднократно упоминал его, когда рассказывал о блокировке назойливой рекламы. Помните?

Единственный недостаток программы состоит в том, что она является условно-бесплатной. То есть, предоставляется пробный период, после которого нужно будет покупать лицензию. Но ведь это не проблема для современных «подкованных» пользователей?

Не буду перечислять все преимущества, чтобы не повторяться. Можете прочитать достоинства предыдущих утилит, сложить их вместе и получится полный перечень особенностей Anti-Malware.

Полезный контент:

- Можно ли будет использовать Windows 7 после 14 января 2022 года

- Рейтинг китайских смартфонов 2018 года — самые лучшие модели

- Как проверить компьютер на вирусы онлайн бесплатно

- Какая лучшая программа для ускорения компьютера 2022

Что такое кейлоггер?

Кейлоггеры также известны как регистраторы нажатий клавиш. Это программа, которая постоянно запускается на вашем компьютере с момента запуска. Кейлоггер будет записывать каждое нажатие клавиши или только те, которые сделаны в определенных полях на веб-сайтах.

Кейлоггеры не замедляют работу вашего компьютера, и вы даже не заметите, когда он работает. Windows 10 даже имеет кейлоггер, встроенный в операционную систему. Хотя существуют некоторые законные способы использования клавиатурных шпионов, например, на рабочем месте, или для отслеживания активности детей в Интернете, вы также рискуете, что эти программы превратят ваш компьютер в шпиона для хакеров..

Кейлоггеры могут встраивать себя в операционную систему вашего компьютера. Эти типы вредоносных программ называются «руткит» вирусами. Существуют типы клавиатурных шпионов, которые могут работать даже на более низком уровне, чем операционная система. Они известны как «вредоносная программа гипервизора». Кейлоггер может присоединиться к вашему браузеру как скрытое расширение и просто сообщать обо всех нажатиях клавиш, которые вы совершаете с помощью этого приложения. Другим клавиатурным шпионам удается заразить веб-страницы, поэтому каждый, кто посещает эти страницы, получает данные..

Кейлоггеры могут изменить процесс доступа к памяти вашего браузера и украсть информацию на этом этапе, или они могут быть вызваны нажатием кнопки отправки веб-формы. Короче говоря, Есть много сценариев работы для кейлоггеров и множество разных мест на вашем компьютере, где может работать программа. Кейлоггеры руткитов и гипервизоров особенно сложны для избавления. Программы защиты от вредоносных программ обычно не могут опуститься до этого уровня, и поэтому эти клавиатурные шпионы продолжают работать без помех. Кейлоггеры, маскирующиеся под расширения браузера, также часто уклоняются от обнаружения вредоносным ПО.

Аппаратные кейлоггеры

Не все клавиатурные шпионы основаны на программном обеспечении. Некоторые работают как аппаратное обеспечение. Вы реже подвергаетесь одному из них в вашем доме. Однако промышленные шпионы иногда проскальзывают в одно из этих дополнительных гнезд на задней панели компьютера между разъемом клавиатуры и вилкой на проводе от клавиатуры..

Ряд других аппаратных клавиатурных шпионов, кажется, появился прямо из шпионского фильма. К ним относятся наложения клавиатуры, «акустические клавиатурные шпионы», которые записывают звук нажатия человека на клавиатуру и определяют крошечную разницу в звуке, производимом каждой клавишей, и «электромагнитные эмиссии» клавиатурные шпионы, которые улавливают электрические импульсы, попадающие в воздух из кабель клавиатуры.

Однако, если вы не шпион или не путешествуете по делам, например, в Северной Корее, шансы на попадание аппаратного кейлоггера невелики. Те вирусные кейлоггеры, которые хакеры размещают в интернете, — это то, о чем вам нужно беспокоиться.

Конвертируйте файлы ASM в HEX с помощью этих 4 инструментов

1

MPLAB X IDE

MPLAB X IDE — это отличное программное обеспечение для интегрированной среды разработки, которое позволяет создавать различные приложения для микроконтроллеров, а также контроллеров цифровых сигналов.

Это программное обеспечение предлагает вам невероятно широкий спектр инструментов для создания, изменения и представления ваших проектов на профессиональном уровне. Вы также можете использовать это программное обеспечение для преобразования файлов ASM в файлы HEX, а затем применить их на своем компьютере.

Процесс преобразования файлов ASM в HEX не так прост, как следующие программные опции, но это программное обеспечение обладает невероятным набором полезных функций.

Вы должны быть опытным пользователем, чтобы получить полный эффект от этого программного обеспечения. Если вы чувствуете себя немного перегруженными всеми настройками, вы можете попробовать некоторые из следующих опций программного обеспечения, которые мы обсудим в этой статье.

Вот некоторые из лучших возможностей MPLAB X IDE:

- Поддерживает шаблоны Live Code

- Вы можете настроить свой собственный стиль формата кода

- Быстрая навигация

- Полностью настраиваемое рабочее пространство

- Может расширять функциональность с помощью менеджера плагинов MPLAB IDE

Чтобы начать процесс конвертации, откройте файл ASM и запустите опцию быстрой сборки внутри MPLAB. Это скомпилирует весь диапазон данных в один HEX-файл, который вы можете легко экспортировать и использовать для программирования своей машины.

2

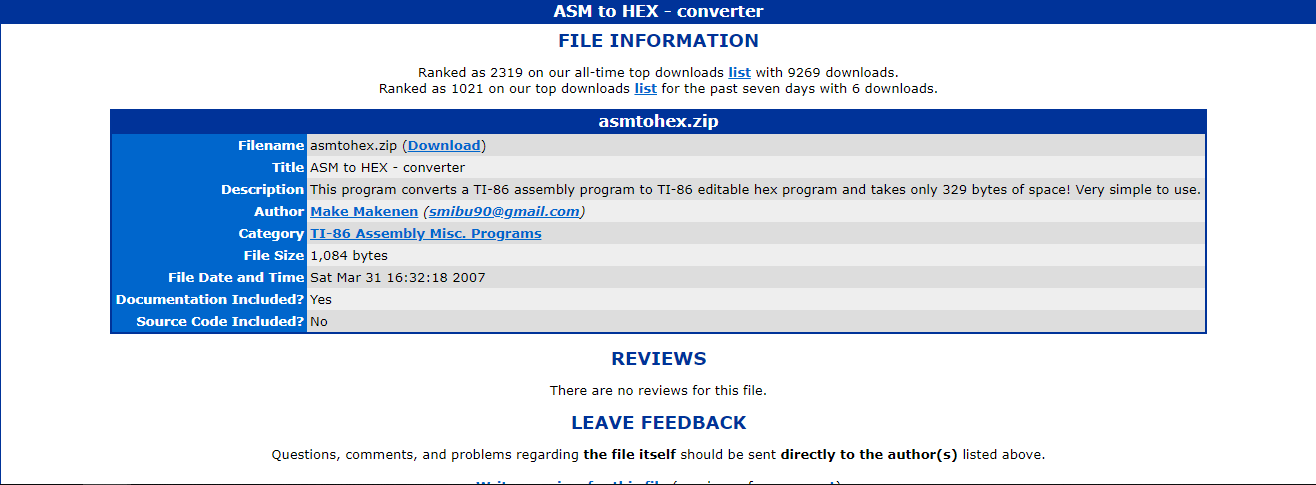

Конвертер ASM в HEX

Конвертер ASM в HEX — это еще один очень полезный инструмент, который позволяет вам легко преобразовывать файлы .asm в HEX и экспортировать их, чтобы оживить вашу машину.

По сравнению с ранее упомянутым программным обеспечением, Конвертер ASM в HEX не имеет широкого диапазона параметров настройки, но он предлагает быстрый и простой способ выполнить желаемое преобразование. Это программное обеспечение невелико, но хорошо справляется со своей задачей.

3

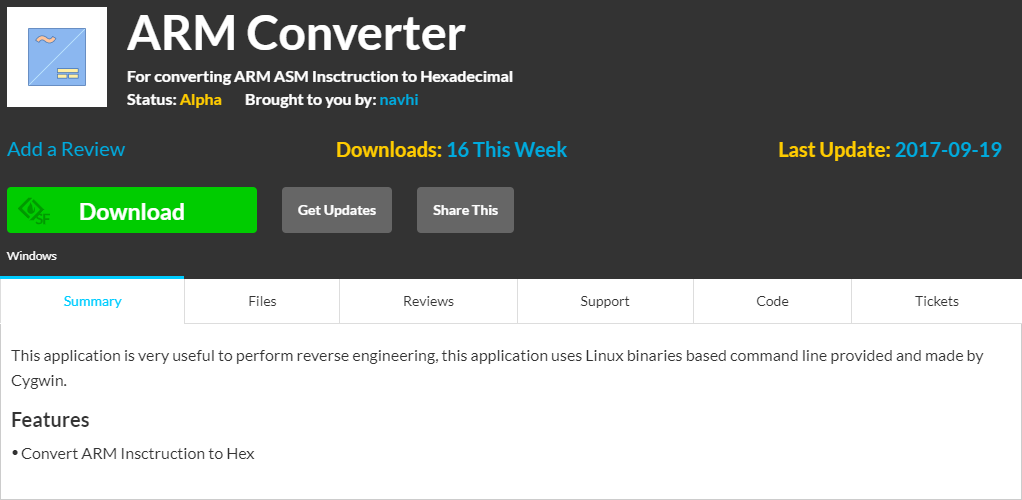

ARM конвертер

ARM Converter — это еще один легкий конвертер, который поможет вам преобразовать файлы ASM в файлы HEX. Параметры настройки для вашего выходного файла не так сложны, как в случае с нашим лучшим выбором, но делают работу быстро.

Еще одна хорошая вещь в ARM Converter заключается в том, что его влияние на вашу систему незаметно.

4

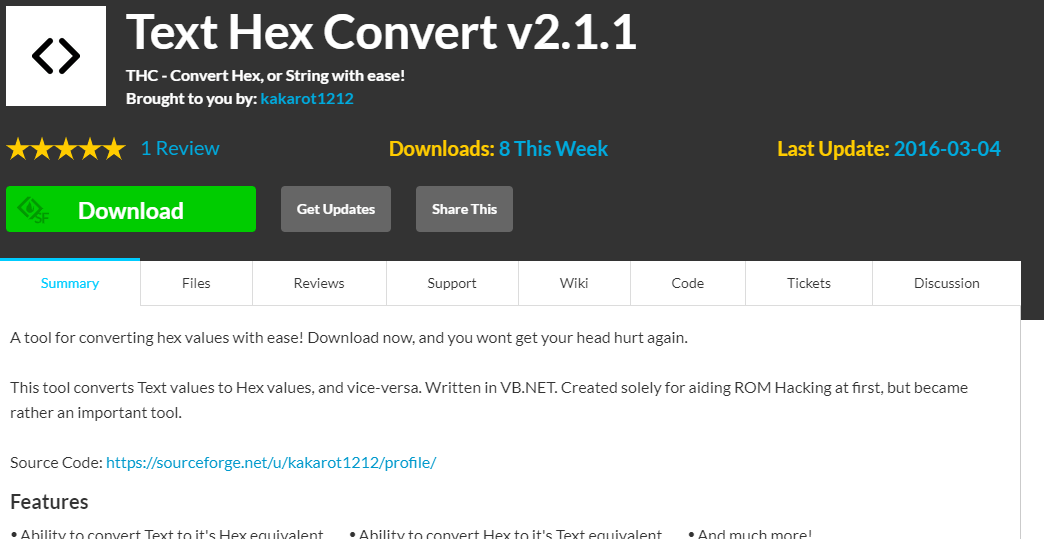

Text Hex Convert

Text Hex Converter — еще один легкий, но полезный инструмент, который может помочь вам выполнить преобразования между текстом ASM и HEX-кодированием.

Поскольку это такое легковесное программное обеспечение, влияние на системные ресурсы минимально, и полученные HEX-файлы имеют хорошее качество.

Вывод

В этой статье мы рассмотрели некоторые из лучших вариантов программного обеспечения, которые позволяют преобразовывать файлы ASM в файлы HEX. Использование этого типа программного обеспечения позволяет создавать совершенно подробные инструкции для вашей машины.

Если вы опытный программист, вы можете попробовать MPLAB. Это программное обеспечение предлагает широкий спектр настроек.

Если вам нужно всего лишь преобразовать несколько файлов в HEX, вы можете выбрать один из 3 вариантов программного обеспечения, которые мы представили в этом списке.

Пожалуйста, не стесняйтесь сообщить нам, помогла ли вам эта статья, используя раздел комментариев ниже.

- 5 лучших игровых программ для создания потрясающих игр

- Microsoft Quantum Network продвигает исследования в области квантовых вычислений

- 5 лучших бесплатных анти-кейлоггер программ, которые защитят данные на вашем компьютере

Как проверить наличие клавиатурных шпионов и удалить их с компьютера

Поскольку кейлоггеры используются как законные, так и незаконные, вам должно быть интересно, как можно проверить наличие кейлоггеров и как их удалить. Некоторые кейлоггеры очень сложны и используют очень сложные методы, чтобы скрыть законные процессы, работающие в фоновом режиме. Сканирование этих клавиатурных шпионов зачастую практически невозможно. Более простые кейлоггеры могут быть обнаружены и удалены. Вот несколько способов проверить наличие клавиатурных шпионов и удалить их.

1. Анализируйте процесс Winlogon.exe с помощью диспетчера задач

Winlogon.exe — важный компонент операционной системы Windows. Это процесс, который обрабатывает загрузку профиля пользователя при входе в систему. Он также обрабатывает безопасную последовательность внимания. Это комбинация клавиш CTRL + ALT + DELETE, которую нужно было нажать в старых версиях Windows перед входом в систему. Это гарантирует, что вы входите на безопасный рабочий стол, и никакая другая программа не олицетворяет диалоговое окно входа в систему или не отслеживает пароль. вы печатаете. В Windows Vista и более новых версиях роли этого процесса существенно изменились (CTRL + SHIFT + ESC).

Этот процесс часто становится целью во время атаки безопасности которые изменяют его функцию и увеличивают использование памяти, что служит признаком того, что процесс скомпрометирован. Кроме того, если существуют два или более повторяющихся процесса Winlogon.exe, один из процессов может быть функцией кейлоггера, а диспетчер задач может использоваться для завершения процесса. Вы можете сделать это, нажав комбинацию клавиш CTRL + SHIFT + ESC (в Windows 7,8 и 10), чтобы открыть диспетчер задач. Выберите вкладку «Процессы». Если вы обнаружите два или более экземпляра процесса Winlogon.exe, щелкните процесс с повторяющимся номером, чтобы выбрать его, и нажмите «Завершить процесс», чтобы завершить его.

2. Установленные программы

Если злоумышленник неосторожен и не скрывает кейлоггер, его можно обнаружить в списке установленных программ. Вы можете нажать Пуск и перейти в Панель управления. Выберите «Программы и компоненты» или «Удалить программу». Вам будет представлен список программ и программного обеспечения, установленных на вашем компьютере. Проверьте список на наличие программ, которые вы не установили. Если вы найдете какую-либо отстойную программу, щелкните ее правой кнопкой мыши и выберите Удалить.

3. Анти-кейлоггеры

Это программное обеспечение, предназначенное для поиска кейлоггеров в вашей системе. Они, как правило, более эффективны, чем обычные антивирусные программы, поскольку разработаны специально для обнаружения клавиатурных шпионов. Обычно они сравнивают все файлы на вашем компьютере с базой данных клавиатурных шпионов. Любое подобное поведение, обнаруженное при сравнении, может указать на потенциального кейлоггера. Если кейлоггер очень сложный, антикейлоггеры могут не обнаружить их. Антикейлоггеры будут часто использоваться в общедоступные компьютеры в интересах безопасности пользователей. Эти компьютеры более восприимчивы к такому программному обеспечению и, следовательно, часто должны регулярно запускать программу антикейлоггера, чтобы гарантировать, что они не заражены и безопасны для публичного использования. Сами пользователи также должны прибегать к мерам безопасности для защиты своих данных и конфиденциальности.

4. Антишпионское ПО и антивирусные программы

Многие из этих программ начали добавлять известные кейлоггеры в свои базы данных, и вы должны следить за тем, чтобы ваши базы данных всегда обновлялись, чтобы включать последние дополнения. Эти программы могут проверять наличие программных клавиатурных шпионов и очищать, отключать или помещать их в карантин. Обнаружение может быть затруднено, если вредоносная программа или вирус с кейлоггером очень сложен и скрывается как законное программное обеспечение. Кроме того, антивирусные программы с меньшими разрешениями и привилегиями не смогут обнаружить кейлоггер с более высокими привилегиями. Например, шпионская программа с привилегиями только на уровне пользователя не может обнаружить кейлоггер на уровне ядра. Многие антивирусные программы классифицируют кейлоггеры как потенциально вредоносные или потенциально нежелательные. Следовательно, вы должны убедиться, что программа обнаруживает такое программное обеспечение по умолчанию. В противном случае вам может потребоваться соответствующая настройка антивирусной программы.

WideStep Handy Keylogger

<Рис. 4 WideStep>

Это приложение распространяется условно бесплатно. Цена полной платной версии составляет 35 долларов.

Довольно интересная и функциональная программа, которая стоит своих денег, если вы готовы их заплатить.

Отличительная черта – способность отправлять записанные данные на электронную почту с указанной периодичностью. В остальном работает нормально, часто, стабильнее других программ из этого списка.

Позитив:

- Сбор информации различных типов;

- Полная невидимость работы на компьютере пользователя;

- Простой интерфейс и управление.

Негатив:

- Дизайн лучше, чем в предыдущей программе, но все равно не на высоте;

- Формат отображения результата неудобный;

- Платная версия стоит достаточно дорого.

Особенности выбора

Что же такое по своей сути клавиатурный шпион? Это программа, которая, строго говоря, напрямую никак не связана с клавиатурой.

Она устанавливается в память компьютера и действует на жестком диске. Часто признаков ее деятельности не видно на компьютере, если не искать их целенаправленно.

Такая программа косвенно взаимодействует с клавиатурой, то есть работает с программой на ПК, которая преобразует сигналы, поступающие на процессор в результате нажатия кнопок, в текст при печати.

То есть, направлено действие такого софта на сбор информации, вводимой через клавиатуру.

Такие утилиты бывают разного типа – с помощью некоторых можно просмотреть весь набранный с клавиатуры текст, с помощью других – только тот, что был набран в браузере или в каком либо выбранном приложении.

Некоторые программы предоставляют возможность настройки таких показателей, другие нет.

Также они отличаются друг от друга по степени скрытности. Например, деятельность одних очевидна, на Рабочем столе остается ярлык и т. д., такие программы подойдут для контроля деятельности, например, детей.

Следы присутствия и деятельности других не заметны вовсе – они действуют скрыто и подойдут для установки на чужой компьютер, когда факт установки необходимо скрыть от стороннего пользователя.

Учитывая такое разнообразие, выбрать максимально подходящий софт может быть достаточно сложно.

В данном материале представлен ТОП лучших программ, которые можно использовать для этой цели. Среди них проще выбрать подходящую.

Особенности выбора

Что же такое по своей сути клавиатурный шпион? Это программа, которая, строго говоря, напрямую никак не связана с клавиатурой.

Она устанавливается в память компьютера и действует на жестком диске. Часто признаков ее деятельности не видно на компьютере, если не искать их целенаправленно.

Такая программа косвенно взаимодействует с клавиатурой, то есть работает с программой на ПК, которая преобразует сигналы, поступающие на процессор в результате нажатия кнопок, в текст при печати.

То есть, направлено действие такого софта на сбор информации, вводимой через клавиатуру.

Такие утилиты бывают разного типа – с помощью некоторых можно просмотреть весь набранный с клавиатуры текст, с помощью других – только тот, что был набран в браузере или в каком либо выбранном приложении.

Некоторые программы предоставляют возможность настройки таких показателей, другие нет.

Также они отличаются друг от друга по степени скрытности. Например, деятельность одних очевидна, на Рабочем столе остается ярлык и т. д., такие программы подойдут для контроля деятельности, например, детей.

Следы присутствия и деятельности других не заметны вовсе – они действуют скрыто и подойдут для установки на чужой компьютер, когда факт установки необходимо скрыть от стороннего пользователя.

Учитывая такое разнообразие, выбрать максимально подходящий софт может быть достаточно сложно.

В данном материале представлен ТОП лучших программ, которые можно использовать для этой цели. Среди них проще выбрать подходящую.

часто задаваемые вопросы

Что такое шпионские программы и антишпионские программы?

Шпионские программы – это вредоносные файлы, созданные для кражи пользовательских данных. Одни шпионские приложения способны лишь доставить некоторые неудобства пользователям – они вставляют нежелательные результаты поиска или сайты в ваше окно браузера, либо незаметно отправляют ваши метаданные рекламодателям. Однако другие шпионские приложения могут быть очень опасными – с их помощью хакеры получают полный контроль над вашим компьютером, доступ к финансовой информации и возможность скачивать программы-вымогатели и другие вредоносные программы на ваш компьютер.

Антишпионская программа – это программа, способная обнаруживать удалять и обеспечивать защиту от шпионских программ. Лучшие антишпионские программы, такие как , предоставляют защиту в реальном времени для предотвращения заражения шпионскими программами; Norton также обеспечивает защиту от всех видов известных вредоносных программ, в том числе от руткитов, программ-вымогателей, троянов и программ для криптоджекинга.

Антишпионские программы и антивирусы – это одно и то же?

Не всегда, однако встроены в антивирусы. Большинство антивирусов предоставляют защиту от шпионских и других вредоносных программ, однако большинство антишпионских инструментов защитят вас только от шпионских и рекламных программ.

Во время проведения тестов, , , и другие premium-пакеты защиты от вредоносных программ показали лучшие результаты обнаружения как шпионских программ, так и других видов вредоносных программ. Подобные Premium-пакеты стоят дороже, однако они также предоставляют другие инструменты обеспечения интернет-безопасности, в том числе защиту от фишинга, VPN, менеджеры паролей, мониторинг даркнета и защиту мобильных устройств.

При этом есть несколько специализированных инструментов защиты от шпионских программ, нацеленных только на обнаружение и удаление шпионских программ. Например, Spybot — Search & Destroy, отлично справляется с поиском и обнаружением вредоносных программ.

Как работают антишпионские программы?

Антишпионские программы сканируют ваши файлы и сравнивают содержимое вашего диска с каталогами известных шпионских файлов. При поиске вредоносных программ при помощи антивирусов , и также используется эвристический анализ и машинное обучение, которые позволяют обнаружить угрозы нулевого дня на основе поведения файлов.

Практически все антишпионские инструменты способны обнаруживать угрозы в реальном времени благодаря анализу файлов перед их скачиванием, – это позволяет предотвратить заражение вашего устройства шпионскими программами.

В дополнение к поиску вредоносных программ и защите в реальном времени, полноценные антивирусные/антишпионские программы способны:

- Шифровать нажатия на клавиши.

- Блокировать доступ к камере и микрофону.

- Сканировать даркнет для обнаружения утечек персональных данных.

- Скрывать файлы.

- Скрывать IP-адрес.

Как установить антишпионскую программу?

Установить антишпионскую программу достаточно просто. Просто следуйте приведённой ниже инструкции:

- Выберите программу. Для меня лучшей антишпионской программой является — это многофункциональный и простой в использовании антивирус, который обеспечивает полноценную защиту от шпионских программ. Если вам нужен лёгкий, специализированный инструмент для защиты от шпионских программ, вам подойдёт .

- Скачайте программу. После выбора программы, перейдите по нашей ссылке, чтобы . Некоторые компании предлагают бесплатные тарифы, а у многих есть бесплатные пробные версии.

- Нажмите “Установить” и запустите установщик. Все имеют удобный установщик, который поэтапно поможет вам установить программу. Просто согласитесь с условиями лицензионного соглашения, выберите место установки программы и уже через пару минут вы будете надёжно защищены от шпионских программ.

Место

Провайдер

Общий рейтинг

Лучшее предложение

1

9.6

Скидка 56%

Перейти на сайт

2

9.4

Скидка 60%

Перейти на сайт

3

9.6

Скидка 64%

Перейти на сайт

4

9.0

Скидка 40%

Перейти на сайт

5

9.4

Скидка 84%

Перейти на сайт

Сравнение лучших антишпионских программ

| Продукт | Бесплатная версия | Удаление шпионских программ | Поиск вредоносных программ | Защита мобильных устройств | Блокировка фишинговых сайтов | Интерфейс на русском |

| 1.Norton | Нет | Есть | Есть | Есть | Есть | Есть |

| 2.McAfee | Нет | Есть | Есть | Есть | Есть | Есть |

| 3.Bitdefender | Есть | Есть | Есть | Есть | Есть | Есть |

| 4. Avira | Есть | Есть | Есть | Есть | Есть | Есть |

| 5. TotalAV | Есть | Есть | Есть | Есть | Есть | Нет |

| 6. Malwarebytes | Есть | Есть | Есть | Есть | Есть | Нет |

| 7. Intego for Mac | Нет | Есть | Есть | Нет | Нет | Есть |

| 8. MacKeeper | Есть | Есть | Есть | Нет | Нет | Нет |

| 9. BullGuard | Нет | Есть | Есть | Есть | Есть | Нет |

| 10. Adaware | Есть | Есть | Есть | Нет | Есть | Есть |

| Bonus. SUPERAntiSpyware | Есть | Есть | Есть | Нет | Нет | Нет |

| Bonus. SpywareBlaster | Есть | Нет (только активное сканирование) | Нет | Нет | Нет | Есть |

| Bonus. Spybot — Search and Destroy | Есть | Есть | Есть | Нет | Нет | Yes / No |

Actual Spy

Это функциональная и сложная платная программа стоимостью 600 рублей. Однако она имеет демонстрационную версию, распространяющуюся бесплатно.

Особенность этого софта – способность делать скриншоты экрана в заданный период времени.

Это помогает решить проблему ввода графического пароля/ключа, которые в последнее время стали широкого распространяться.

Позитив:

- Множество типов собираемой информации плюс возможность делать скриншоты с экрана в указанный период;

- Большое количество других дополнительных функций и особенностей;

- Записывает не только действия, но и время их выполнения;

- Шифрует сформированный журнал.

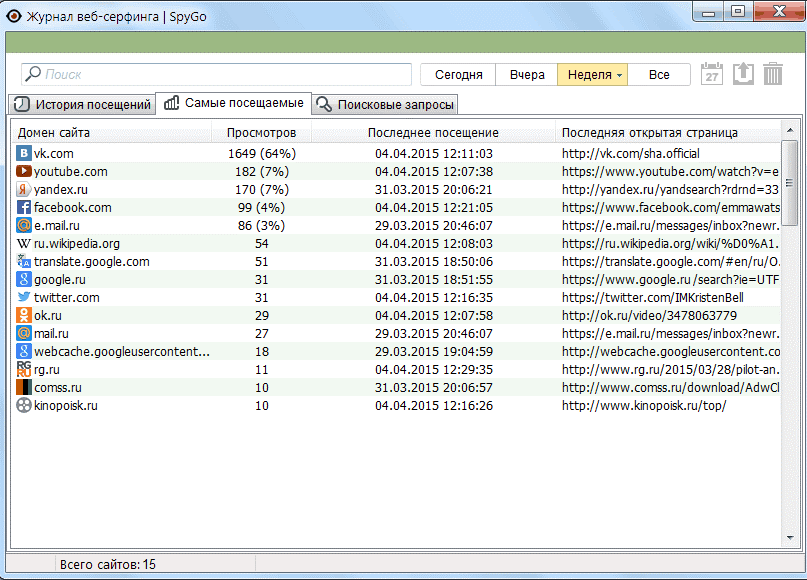

SPYGO

<Рис. 8 SPYGO>

Это принципиально новый кейлогер, предназначенный для работы на платформе Windows и разработанный российским программистом.

Позиционируется не как хакерское средство, а как законное средство мониторинга, потому его использование вполне законно.

Особенность программы в том, что она достаточно легко обнаруживается и это надо учитывать.

Но именно за счет этого и остается относительно законной. Имеется несколько версий с более или менее продвинутым и разнообразным функционалом.

Позитив:

- Легальность – это не шпионское ПО, а легальное средство мониторинга;

- Не внесена в базы антивирусов и разработчик всячески этого избегает;

- Способность копировать и записывать отдельные фразы, отлавливая их по ключевым словам.

Негатив:

- Достаточно легко обнаруживается при поиске;

- Довольно сложное управление настройками;

- Не слишком удобный формат просмотра лога.

Вам это может быть интересно:

Полезные советы по защите от клавиатурных шпионов

В настоящее время вы знаете, как проверить наличие клавиатурных шпионов и удалить их со своего компьютера. Это должно защитить вас от определенных групп клавиатурных шпионов

Вот еще несколько мер предосторожности, которые вы можете использовать, чтобы защитить себя от клавиатурных шпионов. Кейлоггеры сильно различаются по способам работы и пытаются перехватить данные

Следовательно, методы, которые вы используете для защиты, должны быть нацелены на то, как работает кейлоггер. Следовательно, некоторые методы могут очень хорошо работать с определенной группой клавиатурных шпионов, но могут быть совершенно бесполезны против других. Кроме того, авторы кейлоггеров могут обновить свои кейлоггеры, чтобы адаптироваться к принимаемым вами мерам противодействия. Кейлоггеры в основном пытаются собирать ваши конфиденциальные данные, поэтому наиболее распространенные способы защитить себя:

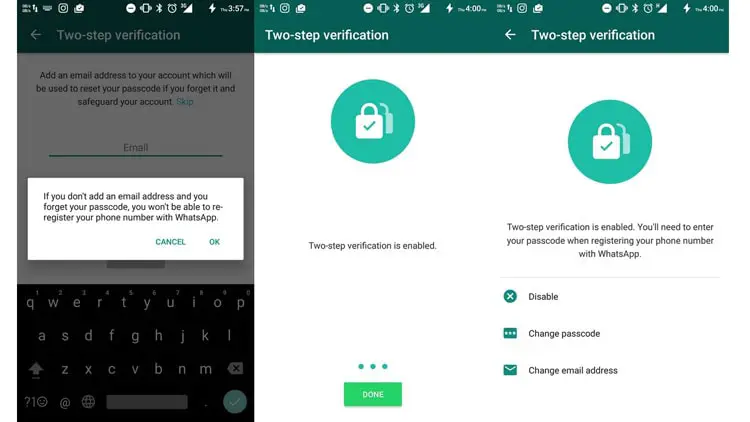

1. Используйте одноразовые пароли или двухэтапную авторизацию

Одноразовые пароли могут быть очень эффективным решением, поскольку пароли становятся недействительными сразу после их использования. Таким образом, даже если в вашей системе установлен кейлоггер, перехваченный пароль становится бесполезным после одного сеанса. Это эффективно защищает ваши личные данные.

Поскольку сгенерированный код или пароль становятся недействительными после одного использования, это также защищает ваши конфиденциальные данные так же, как и одноразовые пароли. Этот метод будет неэффективен, если злоумышленник имеет удаленный контроль над вашим компьютером и совершает недействительные транзакции, как только вы будете признаны действующим пользователем.

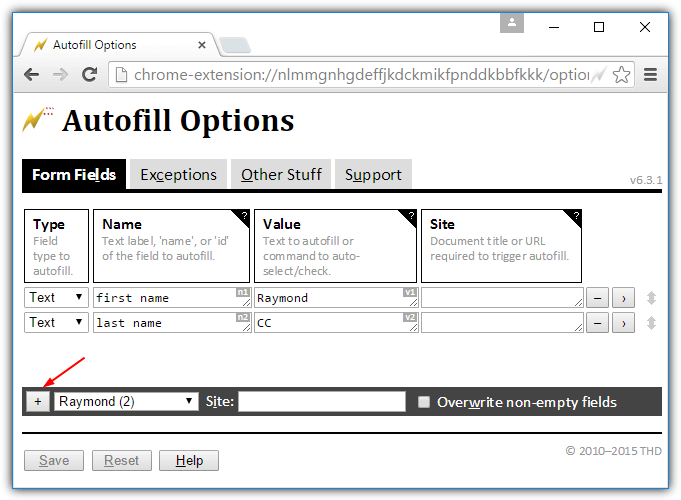

2. Программы автоматического заполнения форм

Вы можете использовать программы, которые автоматически заполняют ваши данные, не требуя их ввода. Кейлоггер не может обнаружить какие-либо данные, так как вам не нужно вводить их вручную. Однако любой, у кого есть физический доступ к устройству, может установить программное обеспечение для записи этих данных из любого места. Данные могут быть записаны из операционной системы или во время передачи данных по сети.

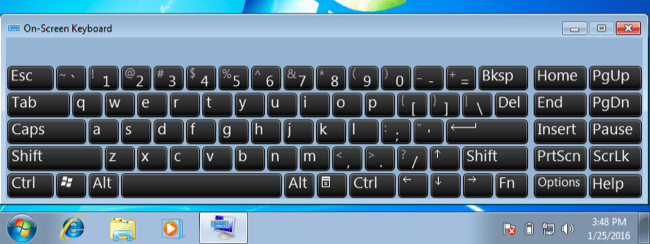

3. Экранная клавиатура

Хотя это не очень популярный метод, экранная клавиатура может помочь в защите от клавиатурных шпионов, которые регистрируют нажатия клавиш с физической клавиатуры. Однако есть кейлоггеры, способные делать снимки экрана во время ввода ваших данных. Это приводит к раскрытию ваших учетных данных злоумышленнику. Кроме того, экранные клавиатуры были разработаны как утилита для обеспечения доступности, а не для защиты от киберугроз. Экранные клавиатуры должны быть спроектированы и реализованы иначе, если они будут использоваться против клавиатурных шпионов.

4. Распознавание речи

Вместо того, чтобы вводить свои учетные данные, вы можете использовать программу преобразования речи в текст и озвучивать свои учетные данные. Кейлоггер ничего не регистрирует, так как не происходит набора текста или щелчков мышью. Самым слабым местом в этом методе является то, как программное обеспечение отправляет распознанный голос в систему. Данные могут быть перехвачены, если метод небезопасен.

5. Сетевые мониторы

Сетевые мониторы (также называемые обратными межсетевыми экранами) предупреждают всякий раз, когда программа пытается установить сетевое соединение. Это может дать вам возможность проверить законность соединения, запрошенного программой, и предотвратить отправку введенными вами учетными данными на другой компьютер с помощью кейлоггеров.

Как удалить кейлоггер

Комплексный анти-кейлоггер должен проверять все процессы, запущенные на вашем компьютере: BIOS, операционную систему, фоновые службы. А также сетевые настройки, плагины и настройки браузера.

Чтобы избавиться от кейлоггера, возможно, придется переустановить операционную систему.

Многие клавиатурные шпионы являются руткитами. Поэтому также может потребоваться специализированная утилита против данного типа вирусов. Ниже приводится список программ, которые помогают удалить кейлоггеры.

SpyShelter

Утилита имеет несколько уровней противодействия клавиатурным шпионам. После инсталляции данная программа будет работать постоянно. Таким образом, она сможет блокировать установку кейлоггеров на ПК.

Вторая линия обороны SpyShelter заключается в проверке наличия подозрительных операций. При обнаружении вредоносной программы SpyShelter попытается удалить ее.

Для полной защиты компьютера SpyShelter будет шифровать все нажатия клавиш, чтобы сделать их считывание бессмысленным для клавиатурных шпионов.

Zemana

Zemana предоставляет целый пакет средств защиты от вредоносных программ. Но они хуже справляются с идентификацией кейлоггеров, по сравнению с предыдущей утилитой.

Zemana также включает в себя средство шифрования передаваемых данных, блокировщик рекламы и сканер вредоносных программ.

Данная утилита постоянно работает в фоновом режиме, отслеживая активность и сканируя загрузки на наличие вредоносного программного обеспечения.

Malwarebytes Anti-Rootkit

Приложение сканирует операционную систему на наличие целого ряда руткит-вирусов, а не только клавиатурных шпионов.

Утилита выполняет сканирование системы по требованию, а не работает в постоянном режиме. Если операция очистки не сможет решить все проблемы, можно воспользоваться инструментом fixdamage. Он поможет эффективно настроить брандмауэр.

Norton Power Eraser

Norton Power Eraser проверяет компьютер более глубоко, чем обычные антивирусные программы. При обнаружении подозрительных программа утилита сразу удаляет их. Такой подход может привести к неожиданной потере нужных приложений. Поэтому при использовании Norton Power Eraser вам придется переустанавливать необходимое программное обеспечение.

Bitdefender Rootkit Remover

Bitdefender обнаруживает новые руткиты раньше своих конкурентов. Как только его сканеры обнаруживают новый вирус, он попадает в базу шпионских программ.

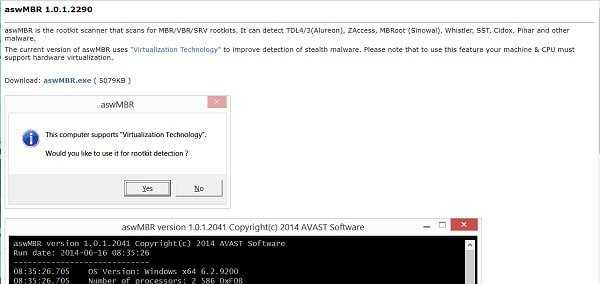

Этот сканер руткитов является продуктом компании Avast. Вы можете использовать его совершенно бесплатно.

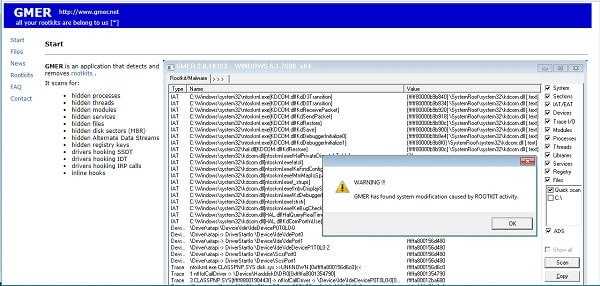

GMER является альтернативой aswMBR.

Sophos Rootkit Removal

Эта программа выполняет сканирование операционной системы по требованию и удаляет любые руткиты, включая клавиатурные шпионы.

Kaspersky Security Scan

Бесплатная версия Kaspersky Security Scan сканирует компьютер на наличие вредоносных программ. Платные программные продукты от этого разработчика включают в себя модули защиты личных данных.

McAfee Rootkit Remover

Еще один бесплатный инструмент для удаления руткитов, разработанный одним из лидеров отрасли. Утилита, работающая по требованию, просканирует систему и удалит все обнаруженные в ней вирусы.

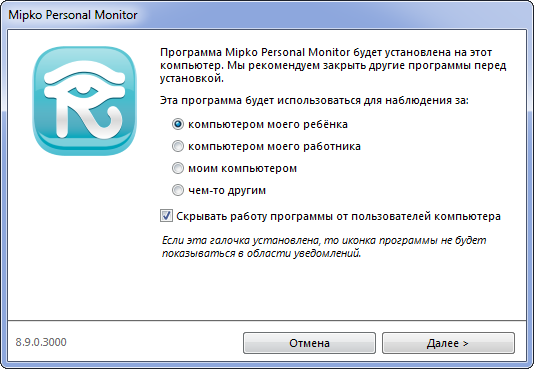

Mipko Personal Monitor

Отличная утилита, отличающаяся скрытностью и несколькими режимами работы.

Уже во время установки она предлагает выбрать цель своего наличия на компьютере (слежка за своим ПК, за работником или ребёнком) и скрыть своё присутствие на ПК.

Устанавливается в каталог Windows\syswow64 или Windows\system32, не давая отыскать себя в ProgramFiles.

Рис. 6 – Скрытие ещё до установки

Перехватывает информацию по 14 положениям:

- введённый текст и сообщения в мессенджерах;

- перехват логинов и паролей;

- запись в текстовый документ всего, что попадало в буфер обмена;

- создание скриншотов с заданным качеством через определённые временные промежутки или с указанными событиями (клики мыши);

- создание фотографий через веб-камеру;

- анализ трафика и регистрация всех сайтов, где побывал пользователь за время сессии;

- мониторинг активности любого приложения, в том числе время его закрытия;

- запись информации о перезагрузках и включениях ПК;

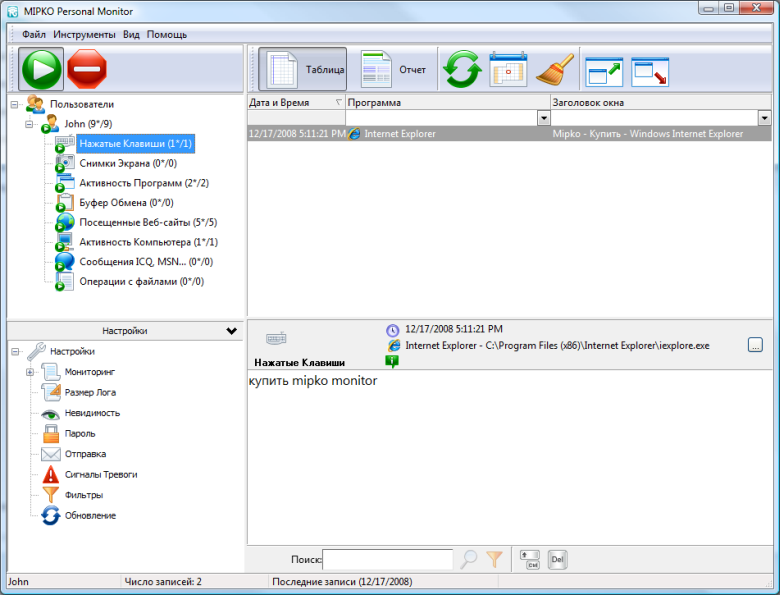

Работает Mipko Personal Monitor в скрытном и явном режимах, а все полученные сведения умеет отправлять на электронную почту в зашифрованном виде. При необходимости, можете задать реакцию на введение сигнальных (например, запрещенных) слов.

Рис. 7 – Отчёты отсортированы по группам

В отличие от конкурентов, Personal Monitor не отображается в Диспетчере задач, и обнаружить его сможет далеко не каждый пользователь, а дружба почти со всеми антивирусами избавит от необходимости добавлять утилиту в исключения.