Скорость распространения [ править | править код ]

Скорость распространения сетевого червя зависит от многих факторов: от топологии сети, алгоритма поиска уязвимых компьютеров, средней скорости создания новых копий.

Для сетевых червей, распространяющихся по сети путём непосредственного использования протоколов TCP/IP, то есть, с любого IP-адреса на любой другой, характерно стремительное распространение. При условии, что каждый экземпляр червя достоверно знает адрес ранее незараженного узла сети, возможно экспоненциальное размножение. Например, если каждый экземпляр заражает один компьютер в секунду, все адресное пространство IPv4 будет заполнено червем за полминуты. Гипотетический червь, который был бы способен распространяться с такой скоростью, получил наименование «блицкриг-червя». Исследователем Н.Уивером из университета Беркли рассмотрены несложные субоптимальные алгоритмы, которые могли бы позволить червю, размножаясь несколько медленнее, тем не менее заразить Интернет за 15 минут. Червь такого типа получил наименование «червь Уорхола» — в честь Энди Уорхола, автора изречения:

| В будущем каждый получит шанс на 15 минут славы |

Эпидемия червя SQL Slammer, заразившего в 2003 г. более 75000 серверов за 10 минут, была близка к этой модели распространения.

Тем не менее, подавляющее большинство червей используют гораздо менее эффективные алгоритмы. Экземпляры типичного червя ищут уязвимые узлы сети методом проб и ошибок — случайным образом. В этих условиях кривая его размножения соответствует решению дифференциального уравнения Ферхюльста и приобретает «сигмовидный» характер. Корректность такой модели была подтверждена в 2001 году во время эпидемии червя CodeRed II. За 28 часов червь заразил около 350000 узлов сети, причем в последние часы скорость его распространения была довольно мала — червь постоянно «натыкался» на ранее уже зараженные узлы.

В условиях активного противодействия со стороны антивирусов, удаляющих экземпляры червя и вакцинирующих систему (то есть делающих её неуязвимой), кривая эпидемии должна соответствовать решению системы уравнений Кермака-Маккендрика с острым, почти экспоненциальным началом, достижением экстремума и плавным спадом, который может продолжаться неделями. Такая картина, действительно, наблюдается в реальности для большинства эпидемий.

Вид кривых размножения для червей, использующих почтовые протоколы (SMTP), выглядит примерно так же, но общая скорость их распространения на несколько порядков ниже. Связано это с тем, что «почтовый» червь не может напрямую обратиться к любому другому узлу сети, а только к тому, почтовый адрес которого присутствует на зараженной машине (например, в адресной книге почтового клиента Outlook Express). Продолжительность «почтовых» эпидемий может достигать нескольких месяцев.

Описание.

Известно как минимум о двух базовых версиях сетевого червя Code Red. Первая была запущена в пятницу, 12 июля 2001 года. Она не использовала для распространения ни электронную почту, ни заражение файлов приложений. Инфицируя новый компьютер червь создавал 100 клонов самого себя, каждый из которых начинал искать новые цели для распространения через уязвимости веб-сервера IIS компании Microsoft. Как оказалось, в логике работы червя было несколько серьёзных ошибок, которые послужили причиной запуска второй версии вируса. Oнa появилась утром в 10:00 19 июля 2001 года и к 14:00 успела заразить примерно 359 тысяч компьютеров. Именно она попала на первые страницы средств массовой информации.

Подробное и оперативное описание и анализ червя были сделаны специалистами компании eEye Digital Security. Они также дали вирусу название — намёк на вид напитка Mountain Dew и фразу-предупреждение в вирусе «Hacked By Chinese!» («Взломано китайцами!») — намёк на коммунистический Китай, хотя в действительности вирус скорее всего был написан этническими китайцами на Филиппинах. Этой фразой червь заменял содержимое веб-сайтов на заражённом сервере.

Червь использовал уязвимость в утилите индексирования, которая поставлялась с веб-сервером Microsoft IIS. Эта уязвимость была описана вендором — Microsoft — на их сайте MS01-033 (англ.); кроме того, за месяц до эпидемии было выпущено соответствующее обновление.

Полезная нагрузка червя позволяла ему делать следующее:

- Заменять содержимое страниц на поражённом сайте на следующую фразу:

- Сканировать и пробовать новые жертвы с IIS, генерируя IP-адреса по определённому алгоритму

- Спустя 20-27 дней после заражения начать DoS-атаку на несколько IP-адресов, один из которых принадлежал американскому Белому дому.

Уязвимость, используемая червём, основана на переполнении буфера. Во время сканирования Code Red не проверял наличие IIS на новом компьютере-жертве, а просто посылал пакеты с эксплойтом по сети сгенерированному IP-адресу, в надежде что значительная часть разосланных таким достаточно неэффективным образом инфекций найдёт своих жертв. Подобный интенсивный способ сканирования приводил к огромным потокам мусорного трафика, перегружая сети и делая присутствие червя практически очевидным для администраторов. По известной только создателям вируса причине, он активно распространялся только с 1-го по 19-е число каждого месяца, уходя в «спячку» на инфицированных машинах в оставшееся время.

Даже в логах сервера Apache, на который, естественно, уязвимость IIS не распространялась, можно было обнаружить подобные запросы:

- GET /default.ida?NNNNNNNNNNNNNNNNNNNNNNNNN

- NNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNN

- NNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNN

- NNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNN

- NNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNN

- NNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNN

- NNNNNNNNNNNNNNNNNNN

- %u9090%u6858%ucbd3%u7801%u9090%u6858%ucbd3%u7801

- %u9090%u6858%ucbd3%u7801%u9090%u9090%u8190%u00c3

- %u0003%u8b00%u531b%u53ff%u0078%u0000%u00=a HTTP/1.0

Всего было идентифицировано как минимум шесть версий оригинального кода червя. Эксперты eEye утверждают, что червь начал распространение из Макати-Сити на Филиппинах. Вскоре, 4 августа 2001 года, начал распространяться новый червь Code Red II, код которого, несмотря на схожее название, был создан заново.

ILOVEYOU, 2000

Известный вирус, «признававшийся в любви», был написан в 2000 году филиппинцами Рамонесом и Гузманом и нанёс мировой экономике ущерб в размере около $10–15 млрд, за что и попал в Книгу рекордов Гиннесса как самый разрушительный вирус на тот момент. При этом его создатели, которые впоследствии предстали перед судом, не понесли никакого наказания, поскольку тогдашнее законодательство Филиппин вообще не предусматривало ответственности за написание вредоносного программного обеспечения.

ILOVEYOU использовал ту же схему почтового распространения, что и Melissa, а сообщение гласило: «Пожалуйста, посмотри приложенное ПИСЬМО ЛЮБВИ от меня». Однако во вложении находился уже не документ Word, а замаскированный под текстовый файл скрипт с двойным расширением LOVE-LETTER-FOR-YOU.TXT.vbs. И если пользователь видел расширение TXT, то VBS по умолчанию скрывалось, как расширение скрытых системных файлов. В свою очередь, сценарии VBS исполнялись с помощью компонента Windows Scripting Host, который имел практически полный доступ к системе и был включён по умолчанию.

В отличие от предшественников, ILOVEYOU не только рассылался по всем контактам Outlook, но и вёл себя как настоящий троянец, пытаясь похитить все найденные пароли и отослать их на некий почтовый ящик. Кроме того, он удалял случайные файлы изображений и MP3, заменяя их фальшивыми файлами с копией вирусного кода, подменял системные файлы, прописывался в реестре и размножался с каждой перезагрузкой Windows.

Вирус Anna Kournikova, появившийся годом позже, использовал ту же технику маскировки расширения вложения: вместо фотографии известной теннисистки жертва получала очередной зловредный сценарий.

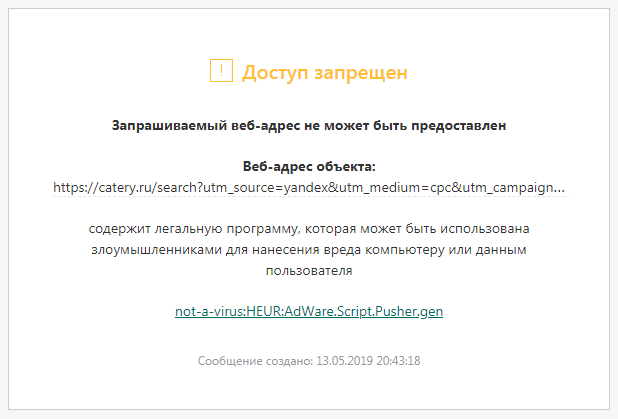

Что такое AdWare Generic и AdWare Pusher

Win32.AdWare Gen — так обозначают софт, который приводит к появлению рекламы на компьютере. Такой софт способен показывать рекламу (баннеры в браузере, на рабочем столе), подменять поисковую выдачу, сбор личных данных пользователя. Чаще всего adware-программки являются легитимными и проникают в систему с согласия пользователя. Это могут быть расширения и плагины для браузеров или софт, вписанный в лицензионное соглашение сторонней программы.

AdWare Pusher указывает на то, что антивирусная система обнаружила в сторонней программе признаки или настройки пуш-оповещений. Пуш оповещения в программах — это автоматически всплывающие окна, которые информируют пользователя о важных моментах, либо транслируют рекламу. Если такое оповещение выскочило при посещении сайта — будьте внимательны и не подтверждайте на этой странице никаких действий.

Оповещение на сайте об угрозе AdWare Pusher

Оповещение на сайте об угрозе AdWare Pusher

Кстати, если Касперский видит, что рекламная программка пытается загрузиться на компьютер без оповещения — он помечает её как «троян» и моментально блокирует. В таком случае вы увидите не желтую окошко, а красное предупреждение.

Симптомы и диагностика распространённых инфекций

Герпетическая инфекция в основном протекает в латентной форме. Вирус сохраняется в виде ДНК-белкового

комплекса в нервных ганглиях, не вызывая клинических проявлений и не обнаруживаясь в биоматериалах

(слюне, моче, секретах гениталий). Переход в

острую форму происходит при воздействии

факторов, снижающих иммунитет.

Отличительными клиническими проявлениями этого заболевания являются пузырьковая сыпь и воспаление

слизистых оболочек.

Грипп — это острое инфекционное заболевание дыхательных путей, вызываемое вирусом гриппа, которое

отличается от других острых респираторных вирусных инфекций резким ухудшением самочувствия (синдром

интоксикации) и повышением температуры тела (лихорадка). Для других ОРВИ, в основном, характерно раннее

развитие катаральных явлений: насморк, кашель, боль в горле.

Лечение папиллом на теле

Аппаратные методы

Современные методы лечения папиллом при помощи аппаратуры способны эффективно избавить от них и предотвратить повторное появление. Самыми распространенными методиками являются:

- Криодеструкция – разрушение наростов при помощи воздействия на них низких температур.

- Электрокоагуляция – прижигание образований электрическим током, сила и частота которого подбирается в зависимости от размера, типа и плотности папилломы.

- Лазерное удаление. Тип воздействия понятен из названия. Процедура занимает не более 15 минут и помогает навсегда избавиться от неприятных наростов.

Лекарственное лечение

В лечебных целях применяют чистотел, касторовое масло, ляписный карандаш и препараты Сани Скин и Дермавит.

Различная эффективность и невозможность предотвращения рецидива заболевания — характеристики лекарственной терапии папиллом. Аллергические реакции — главный недостаток такой терапии.

Медицинские офисы KDLmed

- КЛИНИКА 1

- КЛИНИКА 2

- КЛИНИКА 3

АДРЕС:г. Пятигорск, проспект 40 лет Октября, 62/3

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 14:00 / вс 8:30 — 13:00

ТЕЛЕФОН:(8793) 330-640

+7 (928) 225-26-74

АДРЕС:г. Пятигорск, проспект 40 лет Октября, 14

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 14:00 / вс 8:30 — 13:00

ТЕЛЕФОН:(8793) 327-327

+7 (938) 302-23-86

АДРЕС:г. Пятигорск, ул. Адмиральского, 6А

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 17:30

сб 7:30 — 14:00

ТЕЛЕФОН:(8793) 98-13-00

+7 (928) 363-81-28

АДРЕС:г. Ставрополь, ул. Ленина, 301

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 15:00 / вс 8:30 — 13:00

ТЕЛЕФОН:(8652) 35-00-01

+7 (938) 316-82-52

- КЛИНИКА 1

- КЛИНИКА 2

АДРЕС:г. Невинномысск, ул. Гагарина, 19

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 15:00 / вс 8:30 — 14:00

ТЕЛЕФОН:(86554) 7-08-18

+7 (928) 303-82-18

АДРЕС:г.Невинномысск, ул. Гагарина, 60

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 13:00

ТЕЛЕФОН:8 (86554) 6-08-81

8 (938) 347-42-17

АДРЕС:г. Нефтекумск, 1-й микрорайон, ул. Дзержинского, 7

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 17:00

сб 7:30 — 13:00 / вс 8:00 — 12:30

ТЕЛЕФОН:(86558) 4-43-83

+7 (928) 825-13-43

АДРЕС:г. Буденновск, пр. Энтузиастов, 11-Б

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 13:00 / вс 8:30 — 13:00

ТЕЛЕФОН:(86559) 5-55-95

+7 (938) 302-23-89

АДРЕС:г. Зеленокумск, ул. Гоголя, д.83

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 13:00 / вс 8:30 — 13:00

ТЕЛЕФОН:(86552) 6-62-14

+7 (938) 302-23-90

- КЛИНИКА 1

- КЛИНИКА 2

АДРЕС:г. Минеральные Воды, ул. Горская, 61, 13/14

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 17:00 / вс 8:30 — 15:00

ТЕЛЕФОН:(87922) 6-59-29

+7 (938) 302-23-88

АДРЕС:г. Минеральные Воды, проспект 22 Партсъезда 141А

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 17:00

ТЕЛЕФОН:+79383410322

- КЛИНИКА 1

- КЛИНИКА 2

АДРЕС:г. Ессентуки, ул. Володарского, 32

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 14:30 / вс 8:30 — 13:00

ТЕЛЕФОН:(87934) 6-62-22

+7 (938) 316-82-51

АДРЕС:г.Ессентуки, ул.Октябрьская 459 а

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 16:00

сб 7:30 — 14:30

ТЕЛЕФОН:(87934) 99-2-10

+7 (938) 300-75-28

АДРЕС:г. Георгиевск, ул. Ленина, 123/1

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 14:00

ТЕЛЕФОН:+79283630121

- КЛИНИКА 1

- КЛИНИКА 2

АДРЕС:г. Благодарный, ул. Первомайская, 38

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 13:00 / вс 8:30 — 13:00

ТЕЛЕФОН:+7 928-307-01-30

АДРЕС:г. Благодарный, переулок Школьный, д. 35

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 13:00

ТЕЛЕФОН:+7 928-307-01-30

АДРЕС:г. Светлоград, ул. Пушкина, 19 (Центр, Собор)

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 13:00 / вс 8:30 — 13:00

ТЕЛЕФОН:(86547) 40-1-40

+7 (928) 363-81-41

АДРЕС:с. Донское, ул. 19 Съезда ВЛКСМ, 4 А

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 13:00

ТЕЛЕФОН:(86546) 34-330

+7 (928) 363-81-25

АДРЕС:г. Новоалександровск, ул. Гагарина, 271 (пересечение с ул. Пушкина)

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 13:00

ТЕЛЕФОН:8(86544) 5-46-44

+7 (928) 363-81-45

АДРЕС:с. Александровское, ул. Гагарина, 24

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 13:00 / вс 8:30 — 13:00

ТЕЛЕФОН:(86557) 2-13-00

+7 (928) 363-81-35

АДРЕС:с. Кочубеевское, ул. Братская, 98 (ТЦ «ЦУМ»)

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 13:00 / вс 8:30 — 13:00

ТЕЛЕФОН:(86550) 500-22

+7 (928) 363-81-42

АДРЕС:г. Железноводск, ул. Ленина, 127

ВРЕМЯ РАБОТЫ:пн-пт 7:00 — 17.30

сб 7:00 — 12:30

ТЕЛЕФОН:(87932) 32-8-26

+7 (928) 363-81-30

АДРЕС:с. Арзгир, ул. Кирова, 21 (Рынок)

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 14:00

сб 7:30 — 13:00

ТЕЛЕФОН:(86560) 31-0-41

+7 (928) 363-81-44

АДРЕС:г.Ипатово, ул. Ленинградская, 54

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 13:00

ТЕЛЕФОН:8 (86542) 5-85-15

8 (938) 347-42-16

АДРЕС:ст. Курская, ул. Калинина, д. 188

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 13:00

ТЕЛЕФОН:8(87964) 5-40-10

8(938) 347-43-29

АДРЕС:ст. Ессентукская, ул. Павлова, 17

ВРЕМЯ РАБОТЫ:пн-пт 7:30 — 18:00

сб 7:30 — 14:30

ТЕЛЕФОН:8 (87961) 6-61-00

8 (938) 347-42-18

- Новоселицкое NEW

- Степное NEW

- Грачевка NEW

- Ачикулак NEW

- Курсавка NEW

- Новопавловск

- Изобильный

- Кисловодск

- Пятигорск

- Ставрополь

- Невинномысск

- Нефтекумск

- Буденновск

- Зеленокумск

- Минеральные Воды

- Ессентуки

- Георгиевск

- Благодарный

- Светлоград

- Донское

- Новоалександровск

- Александровское

- Кочубеевское

- Железноводск

- Арзгир

- Ипатово

- Курская

- Ессентукская

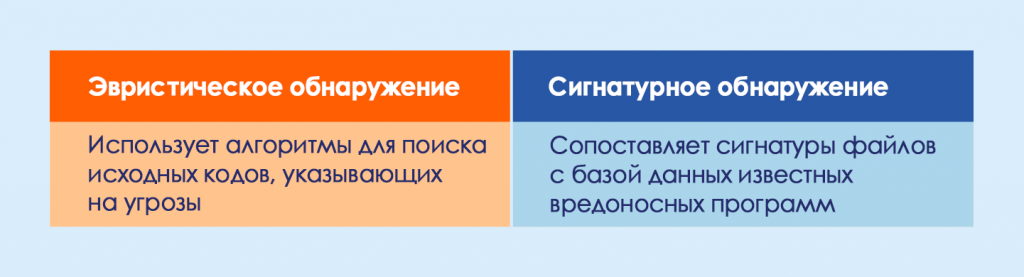

Что такое эвристический анализ?

Эвристический анализ основан на нескольких методах. Эти методы исследуют исходные коды файлов и сопоставляют их с ранее обнаруженными угрозами. В зависимости от пропорции совпадения система найдет вероятность угрозы и «пометит» код, который, вероятно, является вредоносным.

Эвристический анализ использует ряд методов для анализа поведения угроз и их уровня опасности, в том числе:

- Динамическое сканирование: анализ поведения файла в моделируемой среде.

- Файловый анализ: анализ цели файла, направлений его действия и предназначения.

- Мультикритериальный анализ (MCA) анализ «веса» потенциальной угрозы.

Эвристические вирусные сканеры используют эти методы анализа для обнаружения вирусов внутри кода.

Эвристическое обнаружение вирусов

Сигнатурное обнаружение и песочница используются с эвристическим обнаружением вирусов для достижения наиболее эффективных результатов.

- Остается после выполнения своих задач.

- Пытается записать на диск.

- Изменяет необходимые для операционной системы файлы.

- Имитирует известное вредоносное ПО.

Эвристическое сканирование

Настройка уровня чувствительности в рамках эвристических сканирований определяет уровень допуска подозрительных файлов. При повышенном уровне чувствительности существует более высокий уровень защиты, но также и более высокий риск ложных срабатываний.

Включите эвристическое сканирование и выберите уровни его чувствительности с помощью следующих шагов:

1. Откройте настройки в главном окне программы.

2. Настройте опции сканирования в разделе, связанном с проверками (сканированиями).

3. Включите опцию эвристического сканирования.

4. Чтобы изменить уровень чувствительности, выберите в настройках один из доступных уровней.

Code Red II

Code Red II — компьютерный червь, похожий на червя Code Red. Выпущенный через две недели после Code Red 4 августа 2001 года, он похож по поведению на оригинал, но анализ показал, что это новый червь, а не вариант. В отличие от первого, второй не имеет функции атаки; вместо этого у него есть бэкдор, который позволяет атаковать. Червь был разработан для использования бреши в системе безопасности в программном обеспечении индексирования, входящем в состав программного обеспечения веб-сервера Microsoft Internet Information Server (IIS).

Типичная подпись червя Code Red II отображается в журнале веб-сервера как:

GET /default.ida?XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

%u9090%u6858%ucbd3%u7801%u9090%u6858%ucbd3%u7801

%u9090%u6858%ucbd3%u7801%u9090%u9090%u8190%u00c3

%u0003%u8b00%u531b%u53ff%u0078%u0000%u00=HTTP/1.0

В то время как исходный червь пытался случайным образом заразить другие компьютеры, Code Red II пытается заразить машины в той же подсети, что и зараженная машина.

Тест на антитела к гепатиту C: что значит положительный результат?

Если результат положительный, это означает, что заболевание выявлено или же было ранее. В редких случаях организм успешно побеждает вирус естественным путем. Поэтому положительный результат не всегда говорит о том, что человек болен. Этот результат указывает на то, что у человека произошел контакт с вирусом, но точно не известно, остался ли он в организме.

Равно, как и отрицательный. Ведь антитела могут быть скрыты от глаз диагностов в течение 9 недель после того, как произошло заражение.

Поэтому на практике обычно используется ПЦР тест, который определяет, есть ли вирус в организме сейчас. Наиболее надежным является сочетание положительных ПЦР и ИФА тестов. Это указывает на наиболее высокую вероятность присутствия вируса в организме человека.

Стоит ли бояться?

Нет, конечно. На то, чтобы вирус действительно сделал что-то плохое с печенью, может понадобиться от 10 до 40 лет. Все зависит от образа жизни и ряда других факторов. Врач может назначить лечение, рекомендовать диету и предложить некоторые советы по тому, как продлить продолжительность жизни при этом заболевании.

Риск рака печени составляет лишь 2-3%. То есть, он сравнительно небольшой.

Также врач может назначить анализы на вирусную нагрузку, определение генотипа вируса.

Что дальше?

Несмотря на то что периодически появляются сообщения о тех или иных компьютерных вирусах, вот уже несколько лет нет никаких громких эпидемий с катастрофическими последствиями. Сегодня главная угроза для домашних пользователей — это прежде всего «трояны», превращающие компьютер в «боевую единицу» бот-сетей и похищающие разного рода личные данные. Для веб-серверов — это всё те же DDoS-атаки, но организованные уже на принципиально ином уровне, с помощью управляемых сетей ботов.

Почему почти сошли на нет «обычные» вирусы? Во-первых, в Microsoft всерьёз озаботились безопасностью на уровне как серверного, так пользовательского ПО, так что даже Windows XP с Service Pack 3 можно считать довольно безопасной по сегодняшним меркам операционной системой.

Во-вторых, как ни странно, за последние годы выросла «сознательность пользователей», которые понимают, что для работы в интернете обязательно нужно установить антивирусный софт. Забавно, что этим начали пользоваться и сами вирусописатели, пытающиеся распространять своё творчество под видом антивирусов.

Наконец, есть и чисто техническая разница: если до самого начала двухтысячных большинство пользователей выходило в интернет напрямую через модемы, то сегодня практически все домашние и корпоративные машины подключаются к Сети через маршрутизаторы и коммутаторы, которые выступают в качестве брандмауэров и предотвращают в том числе и случайное заражение.

Тем не менее пользователи Windows, как и раньше, остаются самой атакуемой группой — просто потому, что эта операционная система занимает львиную долю рынка. Между тем участились атаки и на машины под управлением OS X, хотя их доля выросла несущественно. И ещё один объект пристального внимания вирусописателей — это мобильные ОС, которых просто не существовало десять лет назад. Речь прежде всего об Android и iOS, которые по числу активных пользователей уже легко поспорят с традиционными «настольными» операционками. И если пока число вирусов для Android не слишком велико, то в обозримом будущем их может оказаться намного больше, чем для той же Windows.

Как вирус герпеса зостер проникает в организм и как проявляется

Чаще всего первичное инфицирование вирусом, вызывающим ОГ, происходит в детском возрасте, когда ребенок заражается ветрянкой воздушно-капельным путем. После выздоровления вирус длительное время продолжает персистировать в области периферических нервных сплетений, спинальных ганглий (ограниченных скоплений нейронов) и ганглий мозга. К реактивации вируса могут привести иммунодефицитные состояния, когда естественная защита ослабевает и заболевание получает возможность «развернуться» в полную мощь.

Главные факторы, которые могут спровоцировать появление ОГ:

- возрастные изменения в организме – согласно данным статистики, это заболевание чаще всего встречается среди людей старше 50 лет;

- аутоиммунные и онкологические заболевания, в том числе сахарный диабет, лучевая и химиотерапия, состояние после тяжелых травм;

- беременность и вследствие этого повышенная нагрузка на организм;

- ВИЧ-инфекция – с ОГ сталкиваются почти 25% ВИЧ-инфицированных лиц, что в восемь раз превышает средний показатель заболеваемости пациентов среднего и старшего возраста;

- трансплантация органов, когда необходим прием иммуносупрессивных препаратов, предназначенных для искусственного угнетения иммунитета в целях предупреждения отторжения органа;

- рецидив хронических заболеваний, затрагивающих сердечно-сосудистую систему, почки, печень и легкие;

- длительное лечение антибиотиками, цитостатиками, глюкокортикостероидами;

- частые стрессы, отсутствие достаточного отдыха, переутомление, переохлаждение или перегрев.

Возможные последствия

Вирусы при заражении проникают в клетки кожи и слизистой оболочки, где размножаются в ядрах клеточных структур. В большинстве случаев такие инфекции остаются незамеченными и заживают без последствий благодаря работе иммунной системы.

Некоторые виды ВПЧ вызывают образование наростов на коже: генитальные бородавки, кондиломы и папилломы, которые могут появляться на лице, руках или ногах.

Изменения тканей могут быть как доброкачественными, так и приводить к развитию рака. Например, ВПЧ-инфекция может привести к раку через несколько десятилетий. Также возможно развитие рака наружных женских половых органов (вульвы и влагалища), анального рака, рака полового члена, а также рака полости рта и горла (опухоли головы и шеи).

Симптомы норовирусной инфекции

Случаи норовирусных инфекций возможны в течение всего года, но в умеренном климате они увеличиваются в период с ноября по апрель.

Симптомы обычно появляются внезапно, через 24-48 часов после воздействия норовируса, но также могут возникать в течение 12-72 часов. У большинства пациентов они длятся от 1 до 3 дней, однако могут быть и дольше.

Норовирусы вызывают острый гастроэнтерит. Основные симптомы:

- тошнота, рвота (чаще, чем при гастроэнтерите, вызванном другими вирусами);

- диарея (обычно умеренная – 4-8 раз за 24 часа) без крови и слизи в кале;

- слабость;

- схваткообразные боли в животе;

- реже лихорадка, озноб, мышечные и головные боли.

Симптомы обезвоживания включают в себя:

- снижение частоты мочеиспускания;

- сухость во рту и горле;

- головокружение при вставании.

Симптомы могут проявляться в разной комбинации: у некоторых пациентов, например, наблюдается только диарея, у других только рвота или только боли в животе. У детей обезвоживание проявляется рядом симптомов:

- плач без слез;

- сонливость;

- капризы;

- отсутствие мочеиспускания более 3 часов;

- изменения ритма дыхания — глубокое, ускоренное дыхание;

- сухость слизистых оболочек

Норовирусы называются норуолковскими, так как впервые вспышка острого гастроэнтерита была замечена в школе в Норуолке, штат США. Все люди, заболевшие в то время, имели одинаковые симптомы норовирусной инфекции: диарея, рвота, тошнота, лихорадка. У всех них симптомы исчезали в течение 2 дней.

Резюме

Как видно обнаружение угрозы Not-a-virus: HEUR не означает присутствие активного зловредного софта. Kaspersky в такой способ предостерегает о присутствии программ, в которых могут быть небезопасные службы или настройки. Когда вы уверены, что антивирусная программа определила легитимный софт – просто игнорируйте уведомление. Если же вы сомневаетесь в этом софте (появился без вашего согласия) – удалите такую программу.

Также стоит почитать:

Коллекторское агентство «Эверест»: что это за компания, почему пытаются выйти на связь представители…

Что означает код ошибки CSC_7200029 при оплате на Алиэкспресс

Условия ленд лиза для Украины от США в 2022

Что такое эмбарго на нефть?

Курс национальной валюты в 2022 г. «Хорошо» или «плохо» для России укрепление рубля

Диверсификация: что это такое простыми словами

Что такое сепаратизм простыми словами?

Профицит бюджета, что это такое простыми словами в 2022 году

Что такое параллельный импорт простыми словами?

Что такое эскалация простыми словами?

Норовирусы – характеристики семейства калицивирусов

Норовирусы относятся к семейству калицивирусов (Calciviridae), включающему в себя различные типы одноцепочечных РНК-вирусов. К ним относятся:

- Норовирусы, вызывающие острый вирусный гастроэнтерит (неправильно называемый желудочным гриппом) у людей всех возрастов;

- Саповирусы, вызывающие острую диарею преимущественно у детей.

Семейство калицивирусов также включает лаговирус и пузырчатый вирус — непатогенные для человека.

Норовирусы не связаны с вирусами гриппа, но симптомы которые они вызывают, часто называют «кишечным гриппом», «энтеральным гриппом» или «желудочным гриппом».

Sasser

Червь «Sasser» нес разрушительный характер, когда начал свое шествие по сети в 2004 году. Под его атакой оказались довольно крупные цели – это Британская береговая охрана (перестала работать система геопозиционирования), Агентство France-Presse (потеря связи со спутниками) и Delta Airlines (отмена рейсов из-за обрушения внутренней компьютерной сети).

Компьютерные системы университетов, больниц и крупных корпораций были заражены червем. И кто же был ответственен за кибератаку подобного масштаба? Враги общества? Недружелюбное правительство? А может быть 17-летний ребенок из Германии? Бинго.

Благодаря своему юному возрасту, Свену Яшану не пришлось отбывать срок в тюрьме. Но он был приговорен к 21 месяцу условного заключения и общественным работам. Эх, молодежь.

Internet-черви

Самым распространённым типом вирусов в последние два годаглавную угрозу для всех пользователей глобальной сетиПочти все Интернет червималая доляуязвимости программного обеспеченияIIS-Worm.CodeRed, IIS-Worm.CodeBlue, Worm.SQL.Helkern.

Почтовые черви можно делить на подклассы по-разному, но для конечного пользователя они делятся на два основных класса:

- черви, которые запускаются сами (без ведома пользователя);

- черви, которые активизируются, только если пользователь сохранит присоединённый к письму файл и запустит его.

уязвимости (ошибки) почтовых клиентовпочтовом клиенте OutlookИнтернет браузере Internet Explorerошибка IFRAMEI-Worm.Klez, I-Worm.Avron, I-Worm.Frethem, I-Worm.Aliz

Почтовые черви второго типа рассчитаны на то, что пользователь, по каким то соображениям сам запустит программу, присоединённую к письму. Для того чтобы подтолкнуть пользователя к запуску инфицированного файла авторами червей применяются различные психологические ходы. Самый распространённый приём — выдать зараженный файл, за какой то важный документ, картинку или полезную программку (I-Worm.LovGate создаёт ответы на письма, содержащиеся в почтовой базе; I-Worm.Ganda маскируется под информацию о боевых действиях в Ираке). Практически всегда червями применяются «двойные расширения». В этом случае присоединённый файл имеет имя вроде: «Doc1.doc.pif», «pict.jpg.com». Данный принцип рассчитан на то, что почтовые клиенты не отображают полное имя файла (если оно слишком длинное), и пользователь не увидит второго расширения, которое и является «реальным». То есть пользователь думает, что файл является документом или картинкой, а тот на самом деле является исполняемым файлом с расширением вроде: EXE, COM, PIF, SCR, BAT, CMD и т.п. Если такой файл «открыть», то тело червя активизируется.

Кроме основной функции, размножения, черви почти всегда несут в себе и боевую нагрузку. Действительно, зачем писать червя и выпускать его «в свет», предварительно не заложив бомбу. Вложенные функции чрезвычайно разнообразны. Так, например, очень часто почтовые черви призваны для того, чтобы установить на зараженный компьютер троянскую программу или утилиту скрытого администрирования и сообщить адрес компьютера творцу червя. Не редко просто уничтожают информацию или просто делают невозможной дальнейшую работу на компьютере. Так червь I-Worm.Magistr выполнял те же действия, что и печально-известный WinCIH — стирал содержимое FLASH BIOS и затирал мусорными данными информацию на жёстком диске.

В любом случае, независимо от наличия или отсутствия вредоносных функций и их «опасности» почтовые черви вредны уже только потому, что они существуют. Это связано с тем, что при размножении они загружают каналы связи и нередко настолько, что полностью парализуют работу человека или целой организации.

Что такое Downloader Win32

С классом Downloader.Win32 обычно связывают приложения, делающие запрос на фоновые загрузки разных программных пакетов. Этот софт может сформировать ключ загрузки в реестре операционной системы или запустить безобидную команду в «командной строке» для создания подключений и загрузки других файлов.

В случае обнаружения опции загрузчика, в какой угодно посторонней программе – антивирус определяет ее как Downloader.Win32 и советует юзеру узнать о ней более детально.

Типичный пример – блокирование известной сервисной программы DriverPack Solution. Этот системный софт может без участия пользователя устанавливать приложения и запускать обновления драйверов. Антивирус Касперского всегда информирует об этом пользователя компьютера.

CryptoLocker

CryptoLocker Ransomware был выпущен в сентябре 2013 года. Вирус распространялся посредством электронной почты. Стоило пользователю открыть письмо, как прикрепленная к нему программа автоматически запускалась и зашифровывала все файлы на ПК. Чтобы вернуть контроль над ситуацией, жертва должна была заплатить кругленькую сумму в биткоинах в обмен на возможность доступа ко всем документам. После уплаты денег пользователь должен был получить закрытый ключ для восстановления доступа к файлам. Однако люди не знали, что после заражения файлы теряются навсегда.

Чтобы избежать заражения вирусом CryptoLocker нужно:

- Обновить антивирусное программное обеспечение.

- Игнорировать подозрительные электронные письма с вложениями и не нажимать на случайные нераспознанные ссылки.

- Регулярно создавать резервные копии файлов.

К похожим опасным штаммам вымогателей также относятся вирусы Doppel Paymer и Bitpaymer от Evil Corp.

Что приводит к рецидивам

Первичное заражение ВПГ-1 часто проходит бессимптомно. А повторная активизация герпеса на губах возможна только в моменты, когда у человека снижается иммунитет. Последнее может происходить под влиянием таких факторов:

- Переохлаждение.

- Пищевое или химическое отравление.

- Недостаток витаминов.

- Проживание в неблагоприятных условиях.

- Частые простудные, инфекционные заболевания.

- Патологии кожи, слизистых оболочек.

- СПИД и развитие злокачественных опухолей.

- Сильные и/или длительные стрессы.

- Сахарный диабет, нарушение функции надпочечников или другие эндокринные патологии.

Melissa

Mellisa распространялась под видом обычного текстового документа, который при открытии передавался 50 основным контактам электронной почты жертвы. В документе содержалась способная заинтересовать пользователя информация: от паролей для доступа к платным сайтам до ссылок на популярные мультсериалы. Программа не была создана с целью кражи денег или информации, но тем не менее нанесла довольно большой ущерб. Более 300 корпораций и государственных учреждений сильно пострадали от этого вируса, в том числе ИТ-гигант Microsoft, который несколько раз останавливал работу из-за перегрузки электронной почты. Зловред сгенерировал огромный интернет-трафик и замедлил работу и без того перегруженных серверов. Хотя его локализовали в течение нескольких дней, ущерб уже был нанесен. По самым скромным подсчетам, около 80 миллионов долларов было потрачено на очистку и устранение урона, нанесенного программой.